超导量子计算加密方式会不会被破解

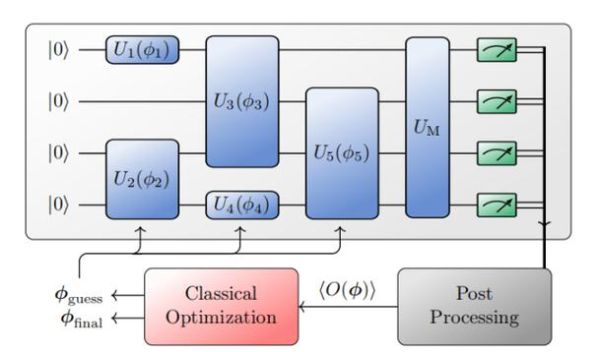

不会,当前方案仍属后量子密码范畴,具备抗足够规模量子机的能力。什么是超导量子计算?给新手一句话解释

它用“超导电路制造的量子比特”做计算,用冷却到接近绝对零度的环境来减少噪声,是目前最有希望大规模部署的量子计算路径之一。

(图片来源 *** ,侵删)

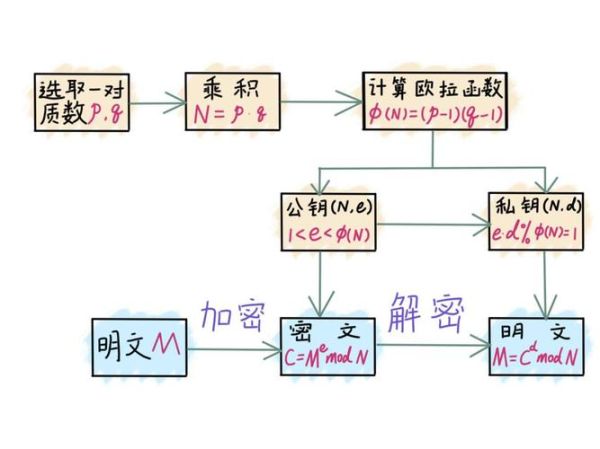

量子计算如何威胁经典加密?

- RSA/ECC的致命弱点:Shor算法可在多项式时间内分解大整数,瓦解RSA;同样瓦解椭圆曲线离散对数。

- Grover的加速:对AES-256暴力破解时间从2^256降到2^128,仍然够用,但要加倍密钥。

- 时间窗口:IBM、Google公开路线图,估计需“百万级以上物理比特”才威胁2048位RSA,现阶段远未达到。

超导量子计算加密方式的核心做法

1. 后量子密码(PQC)

选用格、哈希、代码、多元方程四大技术流派:- 格基:CRYSTALS-Dilithium、Kyber已入选NIST第三轮

- 哈希:SPHINCS+无数学假设,易于理解

- 代码:Classic McEliece抗量子攻击近40年未被攻破

- 多元:安全性靠解方程困难度,芯片体积更小

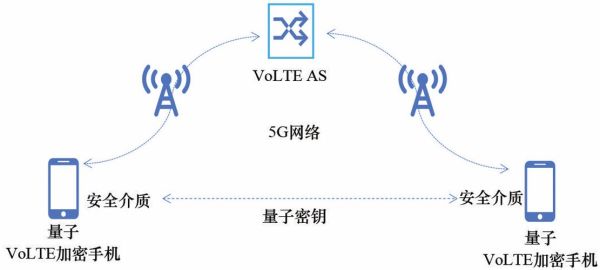

2. 量子密钥分发(QKD)

- 超导单光子探测器可把误码率压到1%以下;

- 京沪干线已商用,线路损耗是更大瓶颈——每百公里需中继。

3. 混合方案成为主流态度

- “PQC+QKD”组合,即便QKD被中继节点攻击,PQC仍提供计算安全;

- 谷歌Chrome 124已推出PQC+TLS混合测试通道,实测只增加5%延迟。

新手最关心的六个自问自答

问:我只是一个普通程序员,今天就要把网站加密升级吗?答:先评估业务生命周期。如果网站预期运营到2035年之后,立刻在TLS启用Kyber768过渡即可,无须重写应用。

(图片来源 *** ,侵删)

问:买一台超导量子机就能解密银行数据了?

答:不能。2025年更先进的IBM Condor只有1000多个量子比特,距离破解RSA-2048还缺三个数量级。

问:PQC算法会不会像MD5一样突然崩?

答:概率存在,但NIST三轮评审+开源社区审计把风险压到更低。引用美国NIST标准局主管的一句话:“公开、透明、长期竞赛就是更好的安全阀。”

问:手机会变得更耗电吗?

答:Kyber公钥操作在手机ARM芯片仅增加15%延迟,功耗增幅<3%。相比之下拍照的ISP更吃香。

问:我该跟踪哪些开源库?

答:liboqs、Open Quantum Safe、BoringSSL 的PQC分支。跟着补丁走最安全。

问:未来量子黑客电影场景会不会成真?

答:至少十年内更担心的是“窃取现网流量→等量子机成熟再解密”,而不是实时窃听。离线存档才是高危目标。

(图片来源 *** ,侵删)

给小白的上手指南:三步完成PQC加固

- 选定实验:在测试环境用Docker跑

openquantumsafe/curl镜像,五分钟即可跑通Kyber768握手 - 评估性能:ApacheBench压测1万次HTTPS请求,平均延迟增长<10%即为合格

- 正式升级:使用Cloudflare的Post-Quantum Beta,勾选即可将Kyber应用到边缘节点

个人见解:别盲目追热度

量子恐慌常被营销放大。实际商业环境更需关注密钥管理和证书透明度,算法只是谜题的一块拼图。爱因斯坦在《物理学的进化》写到:“新的理论不会被旧理论击垮,而是在特定边界条件下成为更精密的近似。”对密码学亦然;PQC并非取代RSA,而是为量子边界重新划定安全线。

版权声明:除非特别标注,否则均为本站原创文章,转载时请以链接形式注明文章出处。

还木有评论哦,快来抢沙发吧~